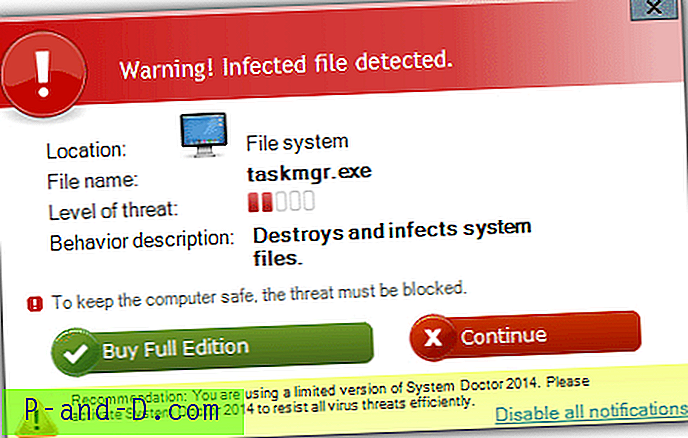

Enamikul arvutikasutajatest on oma kogemused või nad teavad kedagi, kes on kogenud petturitarkvara installimist oma süsteemi. Ehkki seda on paljudes vormides, nimetatakse rogueware sageli võltsitud viirusetõrjetarkvaraks, mis on omamoodi programm, mis trügib teie arvutisse ja teeskleb end tõelise viirusetõrjerakendusena. Seejärel käivitatakse see sisuliselt simulatsioon, mis ütleb teile, et teie arvuti on nakatunud viiruste, troojalaste, usside ja muude hirmutavate programmidega ning probleemide eemaldamiseks peate ostma nende tarkvara. See on muidugi vale ja küsimused valmistab võltsprogramm, et hirmutada teid seda ostma. Ümberringi on ka sarnaseid võltsinguid, mis teatavad, et kõvaketas sureb ja failide taastamiseks tuleb maksta lõivu.

Üsna sageli segab võlts viirusetõrje praegust turvatarkvara ja keelab Windowsi funktsioonid, et proovida teid selle protsessi keelamast. Tavaliselt takistab see teil kõigi EXE-failide, näiteks veebibrauserite, turvaskannerite, Task Manager, Regedit, Command Prompt ja peaaegu kõigi muude käivitatavate failide käitamist. Põhimõtteliselt lukustab see arvuti lihtsalt nii palju, et see oleks praktiliselt kasutamiskõlbmatu, kaitstes samal ajal ka ennast kustutamise eest.

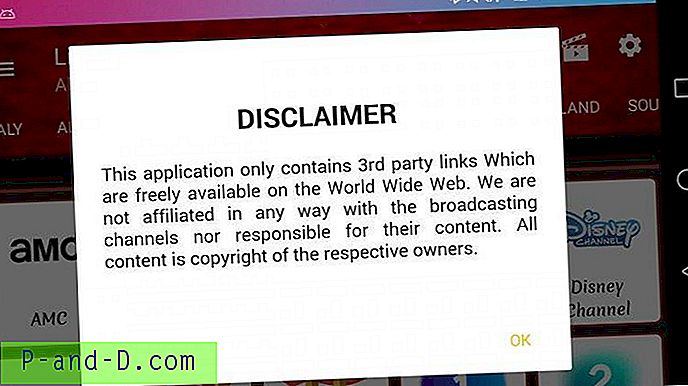

Võltsitud viirusetõrjetarkvara puhul on see enamasti hävitamatu, st teie failid pole ohus, nagu need oleksid andmeid hävitava viiruse või ussi korral. Selle asemel rikuvad nad sisuliselt arvuti ja petavad teid maksmast (mis ei tee midagi muud peale selle, et saaksite võltsprogrammi peatada) või seni, kuni leiate viisi programmi tapmiseks ja süsteemi puhastamiseks. Muidugi on ümber ka teistsuguseid petturitest ja õelvaradest tarkvara, lunavara on sarnane, kuid veelgi agressiivsem, lukustades teid täielikult Windowsist välja, kuni maksate tasu. Õnneks on võltsitud viirusetõrje, Interneti-turvalisuse, nuhkvaratõrje ja kõvaketta taastamise programmide eemaldamine väikeste kogemustega üsna lihtne ning nende ümber on mitmeid tööriistu. Mõni suudab kogu teie tarkvara normaalseks tööks vajaliku protsessi tappa, kasutades jääkide puhastamiseks teie lemmiktarkvara skannerit. Muud programmid võivad samal ajal tappa ja puhastada. Siin on mõned tööriistad, mida saate proovida.

1. RogueKiller

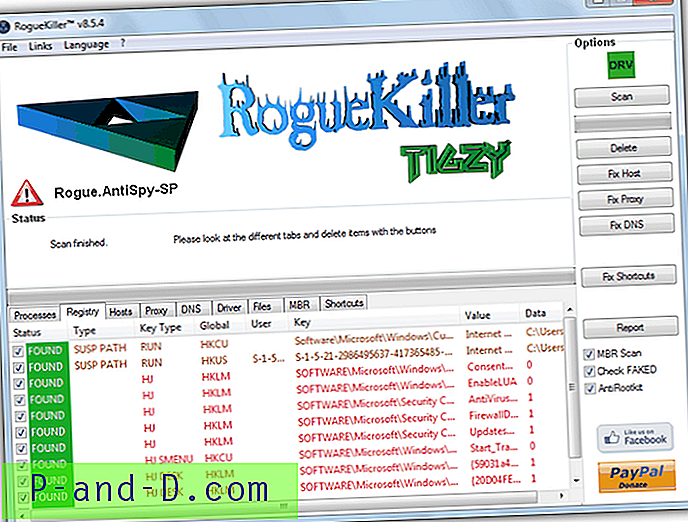

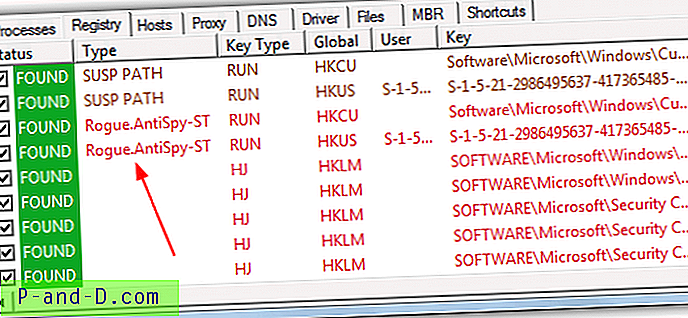

Tigzy autor RogueKiller on väga tõhus vahend tapmaks enamikku sellesse rööbastesse surnud petturitest. See hõlmab peaaegu kõiki võltsitud viirusetõrjeid või võltsitud hdd-röövleid, võltspolitseid ja muud tüüpi lunavara, TDSS-i troojalasi ja mitut juurdepääsuga nakatumist. Lisaks sellele, et RogueKiller suudab skannida ja tappa ka musta nimekirja kasutavaid pahatahtlikke käitamisprotsesse, draivereid ja teenuseid, saab ta süsteemi viia ka mitmeid parandusi, millest mõni neist programmidest võib jääda maha.

Pärast programmi käivitamist käivitab see koheselt töötavate protsesside ja teenuste kiire skannimise ning tapab kõik pahatahtlikuks osutunud. Kui soovite, võite selle pärast võlts av protsessi tapmist sulgeda ja käivitada puhastusprotsessi eest õelvara skanner, näiteks Malwarebytes. Programmil endal on probleemide lahendamiseks mitu võimalust, näiteks kahtlaste sisestuste eemaldamine Run ja RunOnce registrivõtmetest, kahtlased toimingud ja ka kõik muud käivituskausta pahatahtlikud. Samuti saab taastada võltsitud HDD-programmide peidetud otseteid.

Vajutage lihtsalt nuppu Skaneerimine ja registrit kontrollitakse ning saate enne kustutamist klõpsates valikuliselt eemaldada kõik kirjed, mis ei tundu olevat rogueware'iga seotud. Kui skannimise ajal leitakse failides Hosts midagi või puhverserveri ja DNS-i sätteid mittestandardsetena, on teil võimalus paremal asuva kolme nupu abil vaadata, mis see on, ja lähtestada mõni neist vaikeväärtustele. MBR-suvand toetab kuni viit füüsilist seadet ja kui draivi alglaadimisdokumendis tuvastatakse nakkus, on programmil võimalus seda parandada, naastes tagasi tavapärasele alglaadurile.

RogueKiller.exe'il on puhas trikk, sest see käivitub mõnikord isegi siis, kui võltsitud viirusetõrje on blokeerinud käivitatavate failide käitamise, näiteks möödus see Smart Securityst, kuid ei saanud seda teha System Care'is, ilma et exe-faili Winlogon.exe'iks ümbernimetaks või Explorer.exe. Programm saadab arendajale anonüümse statistika tagasi ja RogueKilleri aknas öeldakse, et kui te sellega ei nõustu, ei tohiks te seda programmi kasutada.

Laadige alla RogueKiller

2. RKill

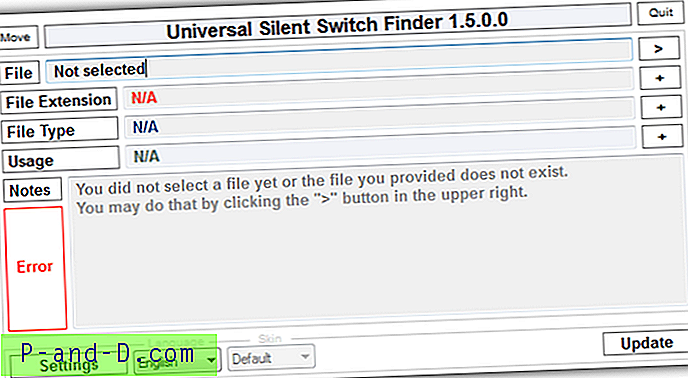

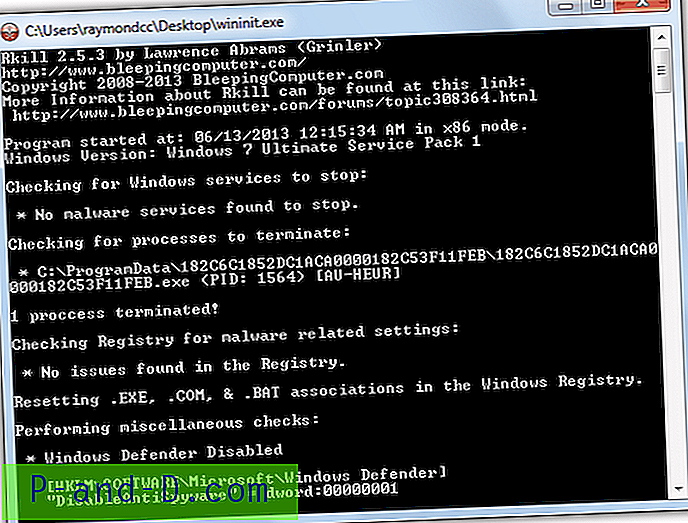

Rkilli tööriist oli algselt loodud võltsitud viirusetõrje või mõne muu petturitarkvara protsessi kiireks hävitamiseks, nii et saaksite selle puhastamiseks käivitada veel ühe tööriista. Nüüd on see veelgi kasulikumaks, lisades veel mõned lisavõimalused, mis aitavad teil parandada ja taastada mõned põhilised süsteemiseaded, mida sageli mõjutatakse. Nende hulka kuuluvad käivitatavad failiühendused, mis peatavad käivitatavate failide käivitamise, ja süsteemipoliitikad, mis võivad keelata teatud süsteemifunktsioonid, näiteks Task Manager või käsuviip.

Kuigi need täiendavad parandusfunktsioonid on väga kasulikud, ei ole RKill ikkagi mõeldud võltsitud viirusetõrje või ründetarkvara eemaldamise tööriistana, vaid vahendina selle töötamise peatamiseks, et saaksite sellega tegelemiseks käivitada muid programme. Pahatahtlik käivitatav fail ja kõik käivitusregistri kanded jäävad alles seni, kuni need on eemaldatud kolmanda osapoole tarkvaraga, näiteks Malwarebytes või Hitman Pro jne. Samuti ei tohiks te arvutit taaskäivitada RKilli kasutamise ja pahavara skannimise vahel, kuna ründevara lihtsalt aktiveerib end uuesti. taas käivitamisel.

RKilli jaoks kasutatakse lihtsalt programmi allalaadimist ja käivitamist. Kõik muud toimingud skannimis- ja tapmisprotsesside, registri, teenuste, digitaalallkirjade ja HOSTS-faili kontrollimiseks on täisautomaatsed ilma interaktsioonideta. Veebisaidilt leiate mitu erinevat linki allalaadimiseks. Tegelikult on need samad failid, kuid petlike protsessidest kõrvalehoidmiseks erinevate nimedega. Leidsime, et enamik uuemaid võltsitud viirusetõrjereegleid blokeerib ka .com- ja .scr-laiendid ning .exe, ehkki faili ümbernimetamine Winlogon.exe, explorer.exe, userinit.exe või wininit.exe näis toimivat kogu aeg üsna palju. . Pärast RKilli lõpuleviimist peaksite puhastusprotsessi lõpuleviimiseks nüüd saama installida või käivitada mis tahes viirusetõrje- / nuhkvaratõrjeprogramme.

Laadige alla RKill

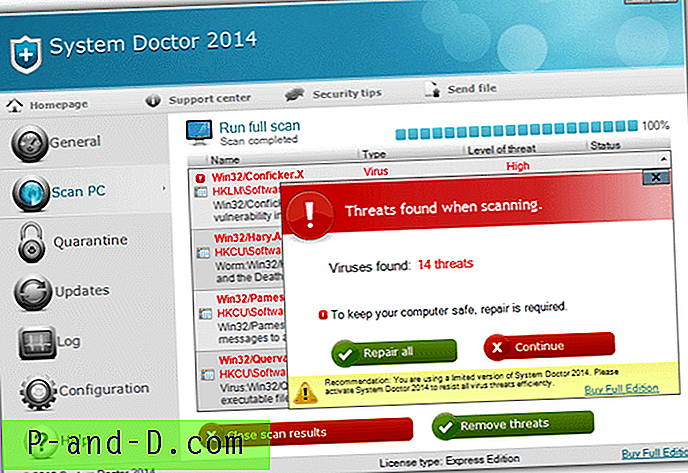

3. Tootevõtme kasutamine võltsitud viirusetõrje tapmiseks

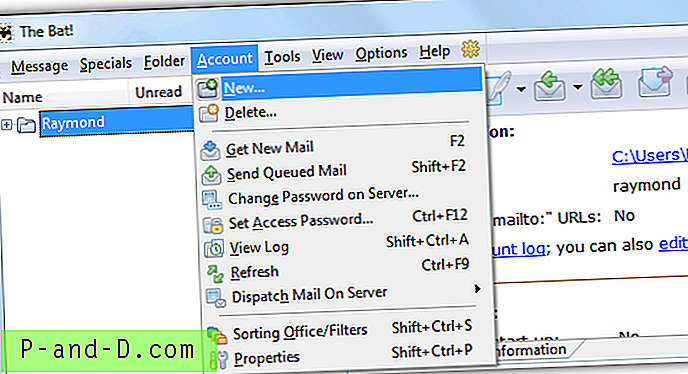

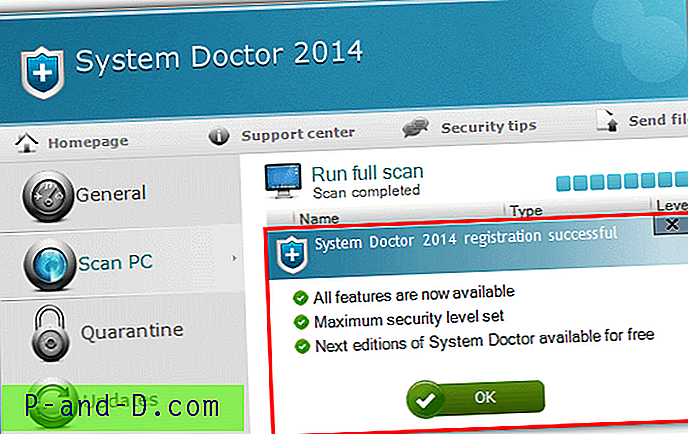

Kuigi me ilmselgelt ei soovita teil seda teha, kuid kui peaksite ostma võltsitud viirusetõrjetarkvara, peaksite programmi registreerimiseks aktiveerimise üksikasjad saatma. See koosneb millestki nagu kasutajanimi või e-posti aadress ja tootenumber, mille sisestate seejärel programmi. Pärast seda saate peagi teada, et tarkvara ei tee tegelikult midagi ja võimaldab teil lihtsalt programmi peatada või sellest väljuda. See on siiski kasulik, kuna petturitest protsessi peatamise korral saab süsteemi tavapäraselt skannida ja petturitest programmi hõlpsalt eemaldada.

Me leidsime suurepärase veebisaidi ressursi nimega S! Ri.URZ, mis pakub teavet ja ekraanipilte enamiku võltsitud tarkvara kohta. Samuti loetleb see võimaluse korral tootenumbri võltsprogrammi aktiveerimiseks ja sisestamiseks vajaliku kasutajanime või e-posti aadressi. Enamikul petturitest tarkvaradel on nupud „Osta kohe”, „Aktiveeri tarkvara” või „Eemalda kõik ohud”, et saaksite jada sisestada. Sisestage üksikasjad S! Ri.URZ-i veebisaidilt ja kui aktiveerimine õnnestub, saab programmi nüüd täielikult sulgeda, lubades tõeline turvatarkvara töötada. Nagu ülal näete, registreerisime System Doctor 2014 kaasasoleva võtme abil ja ülejäänud oli pärast sulgemist lihtne.

Järgmisel lehel on meil veel 3 lahendust ja mõned näpunäited probleemide korral.

1 2Järgmine › Vaata kõiki