Otsustamine, kas fail on nakatunud või VirusTotali skannimistulemuse suhtes turvaline, võib olla pettumust valmistav, kui pool viirusetõrjeprogrammist näitab, et see on nakatunud, ja teine pool näitab, et see on puhas.

Võite proovida poolenisti tuvastatud faili analüüsida võrguteenuse liivakasti teenuse (nt ThreatExpert) abil, kuid aruanne näitab programmi käitumist alles käivitamisel ja ei ütle teile, mida see teeb siis, kui suvand on lubatud või kui klõpsatakse programmi nuppu .

Sel ajal tuleb mängu selline liivakasti tarkvara nagu Sandboxie, mis võimaldab teil oma arvutis käivitada kõiki programme, olenemata sellest, kas need on ohutud või nakatunud, kuid muudatused ei mõjuta ikkagi teie arvutit.

Kuigi Sandboxie kasutatakse peamiselt teie arvuti turvalisuse tagamiseks, käivitades programme isoleeritud ruumis, saab seda kasutada ka programmi käitumise analüüsimiseks. Siin on 2 viisi, kuidas uurida muudatusi, mida teie arvutisüsteemis teevad programmid, mis töötavad Sandboxie sees.

Automaatne analüüs Busteri liivakasti analüsaatori abil

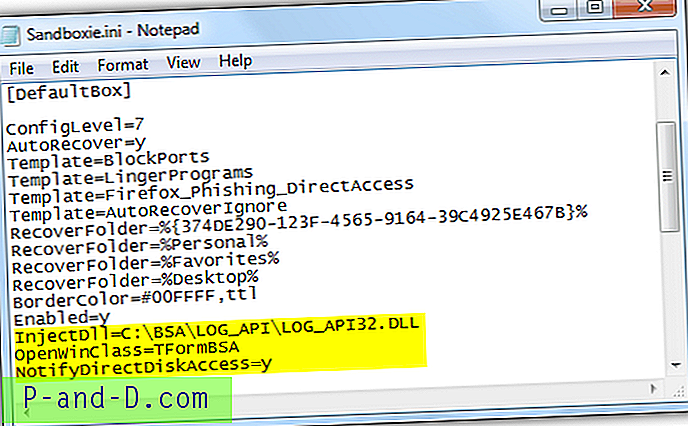

Busteri liivakasti analüsaator (BSA) on tasuta tööriist, mida saab kasutada Sandboxie sees toimuva protsessi toimingute jälgimiseks. Kuigi BSA on kaasaskantav tarkvara, ei tööta see kohe karbist välja ja nõuab BSA DLL-faili laadimiseks käsitsi ühekordset konfigureerimist, lisades Sandboxie INI konfiguratsioonifaili 3 rida.

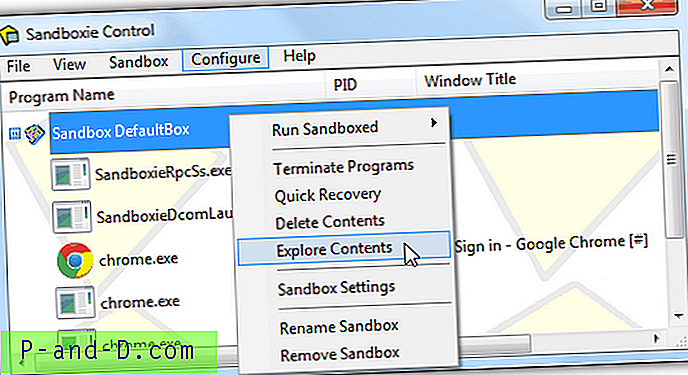

Pange tähele, et kui kavatsete järgida täpset installimisjuhist ametlikult veebisaidilt, peate ekstraheerima kausta Buster Sandbox Analyzer kausta C: \ draivi juuri. Kui see on tehtud, käivitage kataloogist C: \ bsa BSA.EXE käivitatav fail ja peate sisestama liivakasti kausta tee, et kontrollida, milline on Sandboxie liivakasti kausta asukoht. Asukoha saamiseks avage liivakasti juhtnupp, topeltklõpsates teavitusalal oleval kollasel lohealuse ikoonil, lohistage suvalist programmi ja tilgutage see liivakasti DefaultBoxi. Nüüd paremklõpsake juhtimisaknas liivakasti DefaultBoxil ja valige “Explore Contents”.

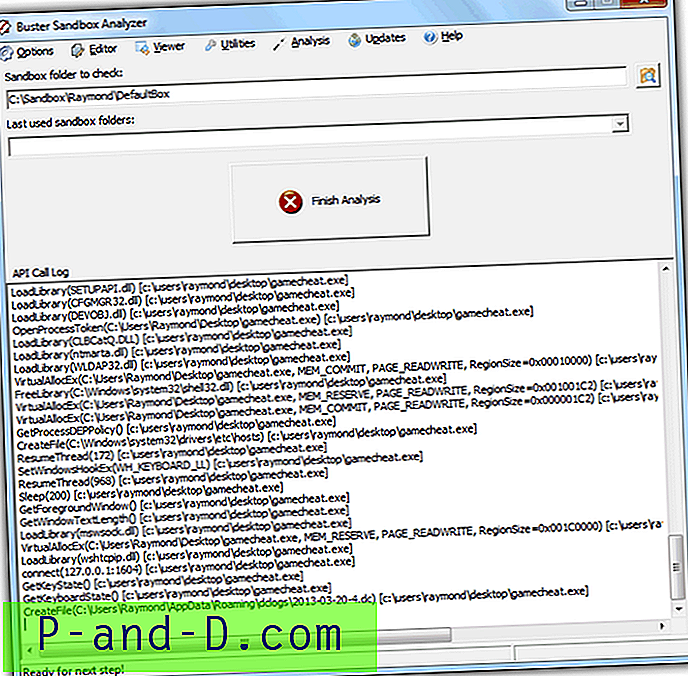

Avaneb brauseri aken, kus asub tee liivakasti, mille saate kopeerida ja kleepida kausta “Liivakast kausta kontrollida”. Klõpsake Busteri liivakasti analüsaatori nupul Alusta analüüsi ja nüüd saate käivitada programmi, mida soovite liivakastis analüüsida. Kui programmi juhitakse Sandboxie all, näete, et BSA API-kõnede logi aken on täidetud.

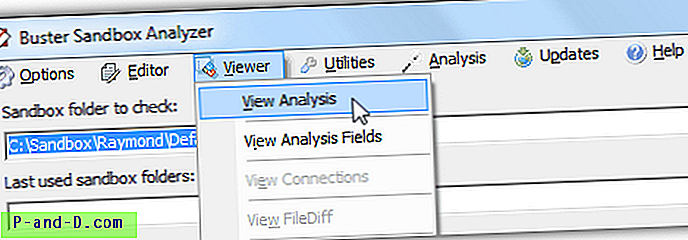

Kui olete programmi testimise lõpetanud ja soovite programmi käitumist analüüsida, peate esmalt protsessi Sandboxie juhtelemendist katkestama, paremklõpsates ja valides “Lõpeta programmid”. Minge tagasi Busteri liivakasti analüsaatori juurde ja klõpsake nuppu Lõpeta analüüs. Klõpsake menüüribal Viewer ja valige View Analysis. Avaneb analüüsi tekstifail, mis näitab teile programmi Sandboxie käivitatud toimingute üksikasjalikku aruannet.

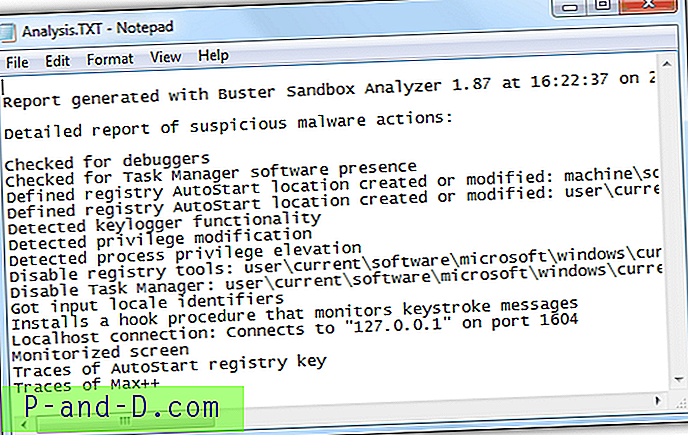

Allolev ekraanipilt on näide DarkComet RAT loodud toimingutest. See kontrollib silurite, tegumihalduri tarkvara olemasolu, automaatse käivituse loomist registris, klahvivajutuste logimist, privileegi suurendamist, regediti ja tegumihalduri keelamist ning loob ühenduse pordinumbriga kaustaga.

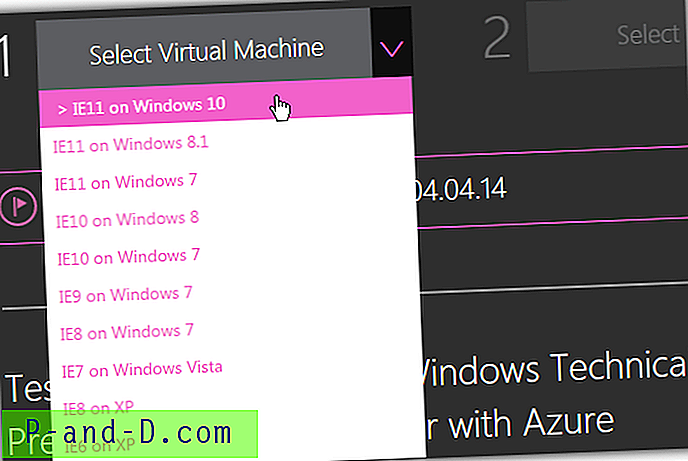

Lisamärkused : mõnel pahavaral on silumisvastane funktsioon, kus see lõpetab silumisriistades või virtuaalsetes masinates käitamise automaatselt, et vältida analüüsi või meelitada vähem kogenud kasutajaid mõtlema, kas fail on ohutu. Busteri liivakasti analüsaator on kindlasti mängust ees, sest seda värskendatakse vähemalt kord kuus, et pahavara seda siluriks ei tunnistaks.

Laadige alla Busteri liivakasti analüsaator

Käsitsi analüüs

Programmi käitumise käsitsi analüüsimine Sandboxie abil on võimalik ilma kolmandate osapoolte tööriistu kasutamata, kuid võrreldes Busteri liivakasti analüsaatori kasutamisega ei saa te üksikasjalikku analüüsi. Saate hõlpsasti teada saada, kas liivakasti paigutatud rakendus on programmeeritud kõvakettale täiendavate failide allalaskmiseks, ja lisasite registrisse automaatse käivituse väärtused, mis on piisav tõend programmi kahjulikkuse tuvastamiseks.

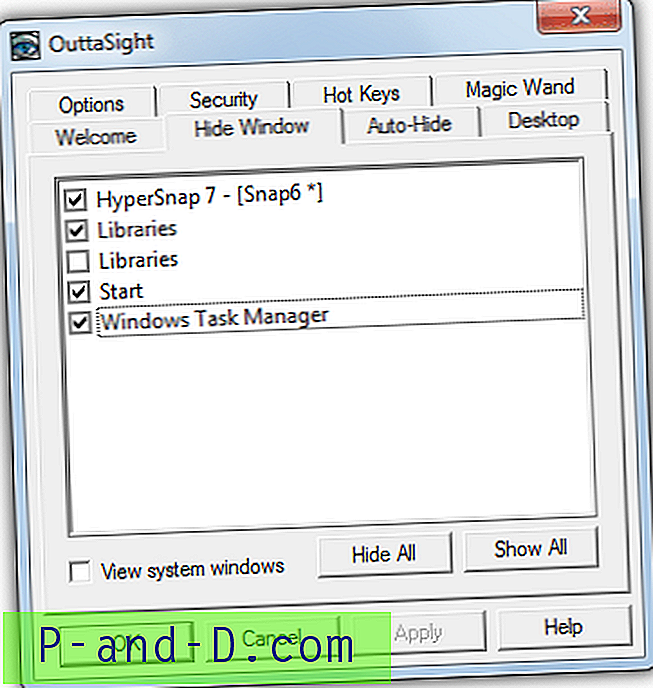

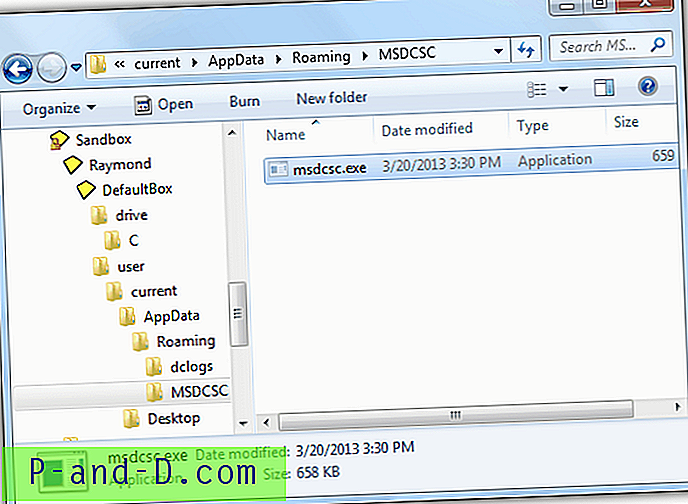

Failimuudatuste kuvamiseks paremklõpsake aknas Sandboxie Control aknas DefaultBox ja valige „Explore Contents” või teise võimalusena minge otse kausta C: \ Sandbox \ [Kasutajanimi] \ DefaultBox \. Kui näete mõnda kausta, näiteks „draiv” või „kasutaja”, tähendab see, et liivakasti paigutatud rakendus on kõvakettale mõned failid loonud. Jätkake kaustade avamist, kuni näete mõnda faili. Allpool on toodud näide kahtlasest käitumisest, kus liivakasti tõstetud rakendus töölaualt loob uue koopia endast praeguse kasutaja rakenduse andmete kausta.

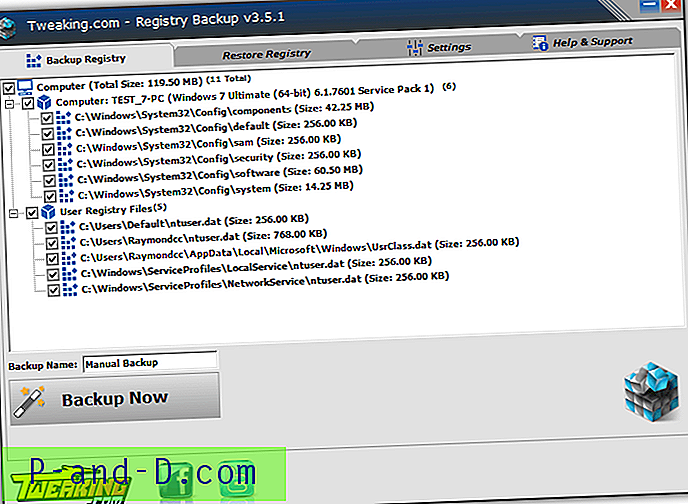

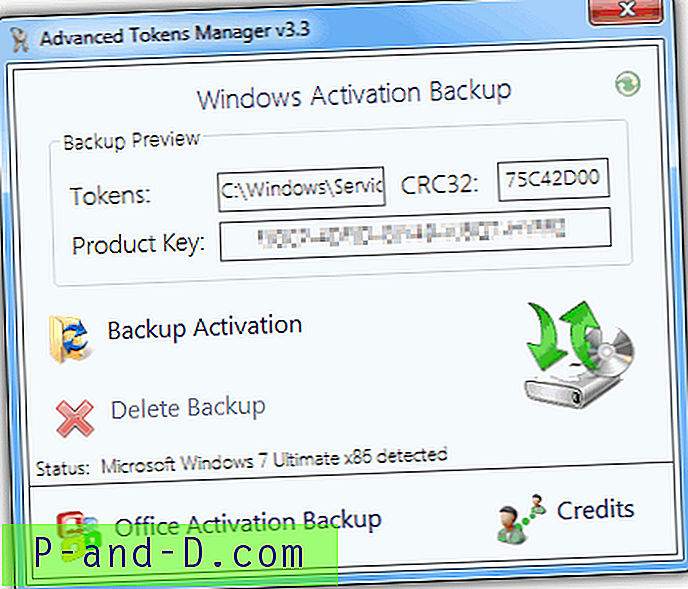

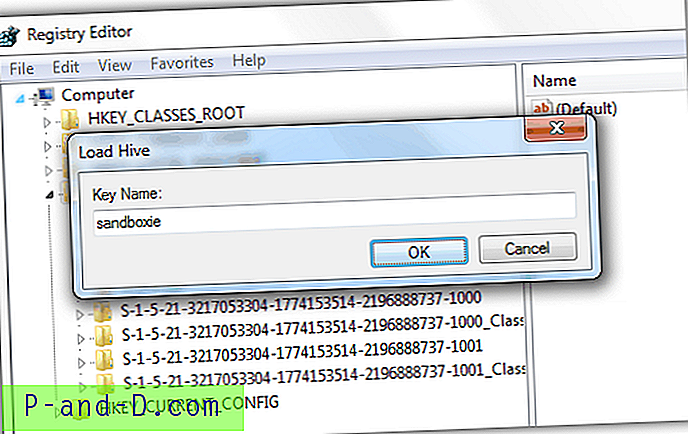

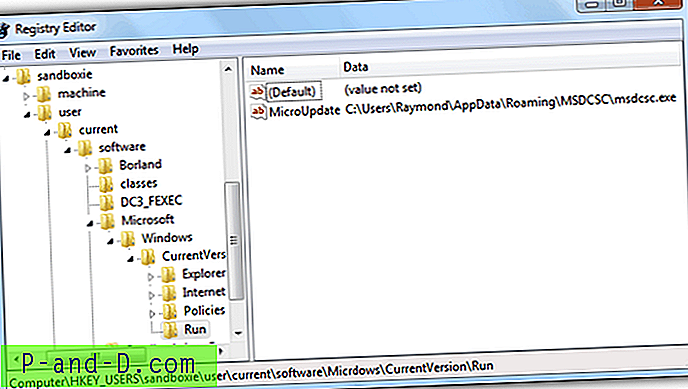

Registrimuudatuste analüüsimisel peate kõigepealt programmi Sandboxie Controlist lõpetama. Käivitusakna avamiseks vajutage klahve WIN + R, tippige regedit ja klõpsake nuppu OK. Laiendage HKEY_USERS registrikausta, topeltklõpsates sellel, klõpsake menüüribal File ja valige Load Hive . Sirvige asukohta C: \ liivakast \ [kasutajanimi] \ DefaultBox \ ja avage RegHive ilma faililaiendita. Sisestage võtme nime hõlpsaks tuvastamiseks midagi, näiteks liivakasti, ja klõpsake nuppu OK.

HKEY_USERS lõppu lisatakse veel üks registrikaust nimega, mille olete varem võtme nimeks määranud. Nüüd saate laiendada registrikausta, et analüüsida lisatavaid või muudetavaid väärtusi.

Nagu ülaltoodud näidise ekraanipildist näete, lisas liivakasti paigutatud liivakasti lisatud rakendus praegusele registrisse kantud kasutajale automaatse käivitusväärtuse, et käivitada fail, mis tilgutati kasutaja sisselogimisel kausta Rakenduse andmed. Kogemustega arvutikasutaja ja teadmised suudaksid hinnata, kas liivakasti rakenduse käitumine on tõenäoliselt pahatahtlik ning tulemuste kohta saate kinnituse, saates faili röntgenikiirte abil viirusetõrjeanalüütikutele.